Android Stagefright izkorišča tisto, kar morate vedeti in kako se zaščititi

Android ima veliko varnostno napako v komponenti, ki je znana kot »Stagefright«. Samo prejemanje zlonamernega sporočila MMS lahko povzroči ogroženost vašega telefona. Presenetljivo je, da še nismo videli črva, ki bi se razširil iz telefona na telefon, kot so to storili črvi v zgodnjih dneh Windows XP - vse sestavine so tu.

Pravzaprav je nekoliko slabše, kot se sliši. Mediji se večinoma osredotočajo na metodo napadov MMS, vendar lahko tudi videoposnetki MP4, vdelani v spletne strani ali aplikacije, ogrozijo telefon ali tablični računalnik.

Zakaj je napaka Stagefright nevarna - ni samo MMS

Nekateri komentatorji so ta napad imenovali »Stagefright«, vendar je to dejansko napad na komponento Android z imenom Stagefright. To je komponenta multimedijskega predvajalnika v Androidu. Ima ranljivost, ki jo je mogoče izkoristiti - najbolj nevarno prek sporočila MMS, ki je besedilno sporočilo z vgrajenimi multimedijskimi komponentami.

Mnogi proizvajalci telefonov Android so neupravičeno izbrali sistemska dovoljenja Stagefright, kar je en korak pod dostopom root. Izkoriščanje Stagefright omogoča napadalcu, da zažene arbitražno kodo z dovoljenji »medijev« ali »sistema«, odvisno od tega, kako je naprava konfigurirana. Sistemska dovoljenja bi napadalcu v bistvu omogočila popolno dostopnost do njihove naprave. Zimperium, organizacija, ki je odkrila in prijavila težavo, ponuja več podrobnosti.

Tipične aplikacije za besedilna sporočila Android samodejno pridobijo dohodna sporočila MMS. To pomeni, da vas lahko kdo ogrozi, če vam nekdo pošlje sporočilo prek telefonskega omrežja. Ko je telefon ogrožen, lahko črv, ki uporablja to ranljivost, bere vaše stike in pošilja zlonamerna sporočila MMS v vaše stike, širi se kot požar, kot se je virus Melissa zgodil leta 1999 z uporabo Outlookovih in e-poštnih stikov..

Začetna poročila so bila osredotočena na MMS, ker je bil to najbolj potencialno nevarni vektor, ki bi ga Stagefright lahko izkoristil. Ampak to ni samo MMS. Kot je poudaril Trend Micro, je ta ranljivost v komponenti »mediaserver« in zlonamerna MP4 datoteka, ki je vgrajena na spletni strani, jo lahko izkoristi - da, samo z navigacijo do spletne strani v spletnem brskalniku. Datoteka MP4, ki je vgrajena v aplikacijo, ki želi izkoristiti vašo napravo, bi lahko storila enako.

Je vaš pametni telefon ali tablični računalnik ranljiv?

Vaša naprava Android je verjetno ranljiva. Devetindevetdeset odstotkov naprave Android v divjini je ranljivo za Stagefright.

Če želite preveriti, ali je nameščena aplikacija Stagefright Detector App iz Googla Play. To aplikacijo je ustvaril Zimperium, ki je odkril in sporočil ranljivost Stagefright. Preveril bo vašo napravo in vam povedal, ali je bila Stagefright zakrpana na vašem telefonu Android ali ne.

Kako preprečiti napade Stagefright Če ste ranljivi

Kolikor vemo, protivirusne aplikacije Android vas ne bodo rešile pred napadi Stagefright. Ni nujno, da imajo dovolj sistemskih dovoljenj za prestrezanje sporočil MMS in motenje komponent sistema. Google tudi ne more posodobiti komponente storitve Google Play v Androidu, da bi popravil to napako, patchwork rešitev, ki jo Google pogosto uporablja, ko se pojavijo varnostne luknje.

Da bi se resnično izognili ogrožanju, morate preprečiti, da bi aplikacija za pošiljanje sporočil izbirala med prenosom in zagonom sporočil MMS. Na splošno to pomeni, da v nastavitvah onemogočite nastavitev samodejnega priklica MMS. Ko prejmete sporočilo MMS, se ne bo samodejno prenesel - morate ga prenesti tako, da tapnete ogrado ali kaj podobnega. Ne boste ogroženi, če se odločite za prenos sporočila MMS.

Tega ne bi smel. Če je MMS od nekoga, ki ga ne poznate, ga zagotovo prezrite. Če je MMS od prijatelja, bi bilo možno, da bi bil njihov telefon ogrožen, če se črv zažene. Najvarneje je, da nikoli ne prenesete sporočil MMS, če je vaš telefon ranljiv.

Če želite samodejno pridobivanje sporočil MMS onemogočiti, sledite ustreznim korakom za aplikacijo za sporočila.

- Sporočila (vgrajeno v Android): Odprite Messaging, tapnite gumb menija in tapnite Settings. Pomaknite se navzdol do razdelka »Večpredstavnostna sporočila (MMS)« in počistite polje »Samodejno pridobivanje«.

- Messenger (Google): Odprite Messenger, tapnite meni, tapnite Nastavitve, tapnite Napredno in onemogočite »Samodejno nalaganje«.

- Pogovori Hangouts (Google): Odprite pogovore Hangouts, tapnite meni in se pomaknite do Nastavitve> SMS. Odznačite »Samodejno prikliči SMS« pod možnostjo Napredno. (Če tukaj ne vidite možnosti SMS, telefon ne uporablja pogovorov Hangouts za SMS. Onemogočite nastavitev v aplikaciji SMS, ki jo uporabljate.)

- Sporočila (Samsung): Odprite Messages in se pomaknite do More> Settings> More settings. Tapnite Multimedia messages in onemogočite možnost »Auto retrieve«. Ta nastavitev je lahko na drugem mestu na različnih napravah Samsung, ki uporabljajo različne različice aplikacije Messages.

Popolnega seznama tukaj ni mogoče zgraditi. Odprite aplikacijo, ki jo uporabljate za pošiljanje sporočil SMS (besedilna sporočila), in poiščite možnost, ki bo onemogočila »samodejno nalaganje« ali »samodejno nalaganje« sporočil MMS.

Opozorilo: Če želite prenesti sporočilo MMS, ste še vedno ranljivi. In ker ranljivost Stagefrighta ni samo vprašanje MMS sporočila, vas to ne bo popolnoma zaščitilo pred vsako vrsto napada.

Kdaj je vaš telefon dobili obliž?

Namesto da bi poskusili zaobiti napako, bi bilo bolje, če bi vaš telefon pravkar prejel posodobitev, ki jo je popravila. Na žalost je stanje posodobitev Android trenutno nočna mora. Če imate nedavni vodilni telefon, lahko verjetno pričakujete nadgradnjo v nekem trenutku - upajmo. Če imate starejši telefon, zlasti telefon nižjega razreda, obstaja velika verjetnost, da ne boste nikoli prejeli posodobitve.

- Naprave Nexus: Google je zdaj izdal posodobitve za Nexus 4, Nexus 5, Nexus 6, Nexus 7 (2013), Nexus 9 in Nexus 10. Izvirni Nexus 7 (2012) očitno ni več podprt in ne bo zakrpan

- Samsung: Sprint je začel potiskati posodobitve za Galaxy S5, S6, S6 Edge in Note Edge. Ni jasno, kdaj drugi prevozniki izvajajo te posodobitve.

Google je tudi Ars Technici povedal, da bo "najbolj priljubljenih naprav Android" posodobljena avgusta, vključno z:

- Samsung: Galaxy S3, S4 in Opomba 4, poleg zgoraj navedenih telefonov.

- HTC: Ena M7, Ena M8 in Ena M9.

- LG: G2, G3 in G4.

- Sony: Kompaktne Xperia Z2, Z3, Z4 in Z3.

- Android One Google podpira naprave

Motorola je prav tako napovedala, da bo začela krpati svoje telefone s posodobitvami v začetku avgusta, vključno z Moto X (1. in 2. generacija), Moto X Pro, Moto Maxx / Turbo, Moto G (1., 2. in 3. generacija), Moto G s 4G LTE (1. in 2. generacija), Moto E (1. in 2. generacija), Moto E s 4G LTE (2. generacija), DROID Turbo in DROID Ultra / Mini / Maxx.

Google Nexus, Samsung in LG so se zavezali, da bodo telefoni posodabljali z varnostnimi posodobitvami enkrat na mesec. Vendar pa ta obljuba velja le za vodilne telefone in bi zahtevala sodelovanje prevoznikov. Ni jasno, kako dobro bi se to izšlo. Prevozniki bi lahko potencialno ovirali te posodobitve in to še vedno pušča veliko število - več tisoč različnih modelov - telefonov v uporabi brez posodobitve.

Ali pa samo namestite CyanogenMod

CyanogenMod je tretja stranka po meri, ki jo pogosto uporabljajo ljubitelji Androida. Prinaša trenutno različico Androida za naprave, ki so jih proizvajalci prenehali podpirati. To sploh ni idealna rešitev za povprečno osebo, saj zahteva sprostitev zagonskega računalnika. Če pa je telefon podprt, lahko s tem trikom dobite trenutno različico Androida s trenutnimi varnostnimi posodobitvami. Ni slabo, če namestite CyanogenMod, če vaš telefon ne podpira več svojega proizvajalca.

CyanogenMod je popravil ranljivost Stagefright v nočnih različicah, popravilo pa naj bi kmalu doseglo stabilno različico prek posodobitve OTA.

Android ima težave: večina naprav ne dobi varnostnih posodobitev

To je samo ena od številnih varnostnih lukenj, ki jih stare naprave Androida na žalost gradijo. To je samo še posebej slaba, ki prinaša več pozornosti. Večina naprav Android - vse naprave z operacijskim sistemom Android 4.3 in starejšim - imajo na primer ranljivo komponento spletnega brskalnika. To ne bo nikoli popravljeno, če naprave ne nadgradijo na novejšo različico Androida. Z njim se lahko zaščitite, če zaženete Chrome ali Firefox, vendar bo ranljivi brskalnik vedno na teh napravah, dokler jih ne zamenjate. Proizvajalci se ne zanimajo za njihovo posodabljanje in vzdrževanje, zato se je veliko ljudi obrnilo na CyanogenMod.

Google, proizvajalci naprav Android in mobilni operaterji morajo delovati v redu, saj sedanja metoda posodabljanja - ali ne, posodabljanje - naprav Android, vodi do ekosistema Android z napravami, ki sčasoma ustvarjajo luknje. Zato so iPhoni varnejši od telefonov Android - iPhoni dejansko dobijo varnostne posodobitve. Apple se je zavezal, da bo posodobil telefone iPhone dlje kot Google (samo telefoni Nexus), Samsung in LG se trudijo nadgraditi svoje telefone..

Verjetno ste slišali, da je uporaba sistema Windows XP nevarna, ker ni več posodobljena. XP bo sčasoma še naprej gradil varnostne luknje in postal bolj ranljiv. No, uporaba večine telefonov Android je enaka - tudi ne prejemajo varnostnih posodobitev.

Nekatera zmanjšanja izkoriščanja bi lahko preprečila, da bi črv Stagefright prevzel milijone telefonov Android. Google trdi, da ASLR in druge zaščite v novejših različicah Androida preprečujejo napad Stagefrighta, kar se zdi deloma resnično.

Nekateri mobilni operaterji se zdi, da blokirajo tudi potencialno zlonamerna sporočila MMS, kar jim preprečuje, da bi kdaj dosegli ranljive telefone. To bi pomagalo preprečiti širjenje črva prek sporočil MMS, vsaj pri prevoznikih, ki ukrepajo.

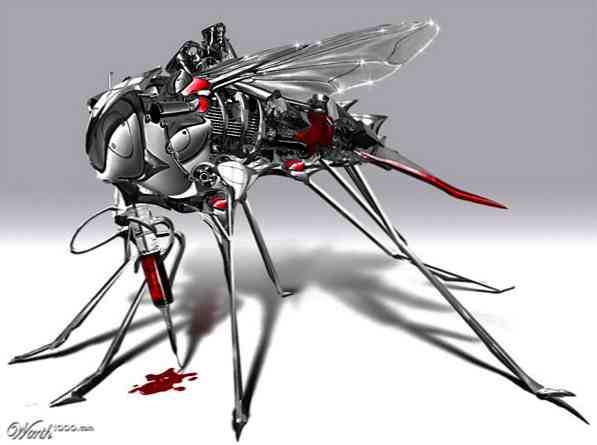

Zasluge za sliko: Matteo Doni na Flickru