Kakšna je razlika med virusom, trojancem, črvom in rootkitom?

Precej vsakdo je slišal za izraze spyware, malware, virus, trojanski konj, računalniški črv, rootkit, itd, itd, ali res veš razliko med njimi? Nekdo sem poskušal razložiti razliko in sem se malo zmedel. Z veliko vrstami groženj tam je težko slediti vsem pogojem.

V tem članku bom pregledal nekaj glavnih, ki jih ves čas slišimo in vam povedal razlike. Preden začnemo, najprej odstranimo še dva druga izraza: vohunsko in zlonamerno programsko opremo. Kakšna je razlika med vohunsko in zlonamerno programsko opremo?

Vohunska programska oprema je v svojem prvotnem pomenu v bistvu pomenila program, ki je bil nameščen na sistem bodisi brez vašega dovoljenja bodisi tajno združen z zakonitim programom, ki je zbiral osebne podatke o vas in ga nato poslal na oddaljeni računalnik. Vendar pa je spyware sčasoma presegel samo računalniško spremljanje in izraz malware začel uporabljati izmenično.

Zlonamerna programska oprema je v bistvu vsaka vrsta zlonamerne programske opreme, ki je namenjena poškodovanju računalnika, zbiranju informacij, dostopu do občutljivih podatkov itd. Malware vključuje viruse, trojance, korenske komplete, črve, keyloggers, spyware, adware in vse ostalo se lahko spomnim. Zdaj pa govorimo o razliki med virusom, trojancem, črvom in rootkitom.

Virusi

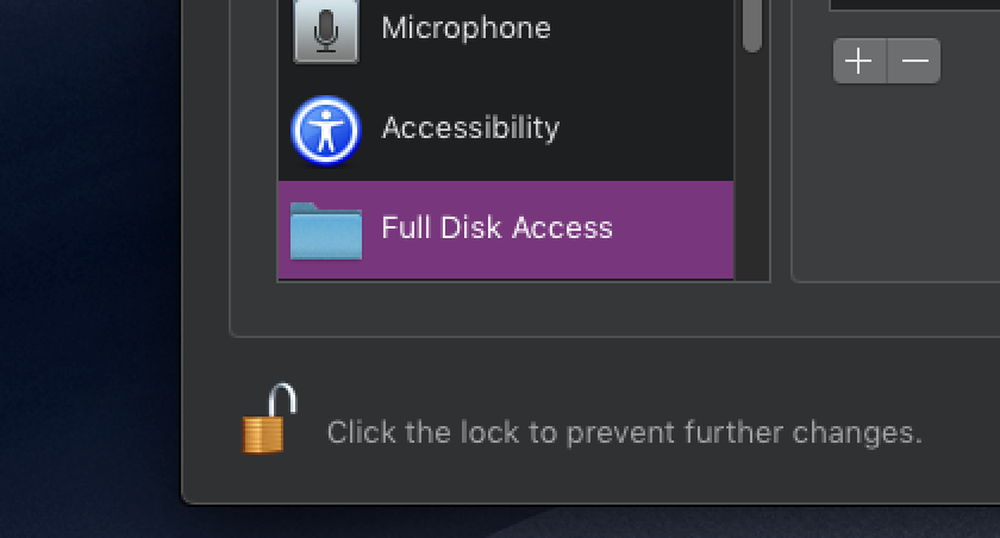

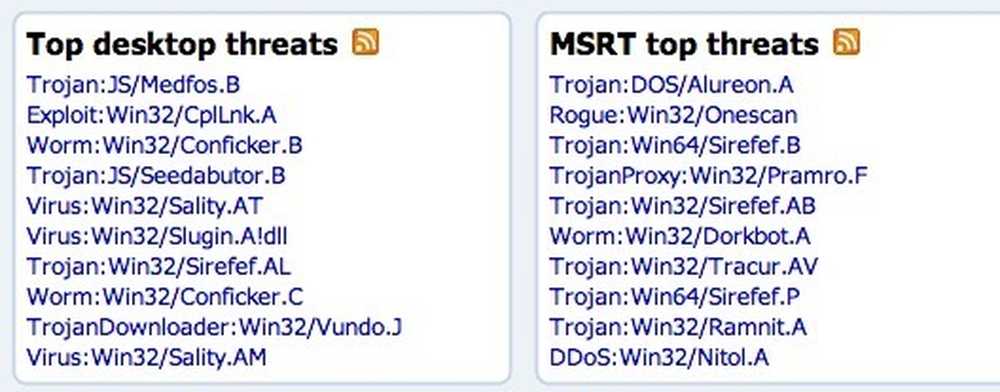

Čeprav se virusi zdijo kot večina zlonamerne programske opreme, ki jo najdete v teh dneh, dejansko ni. Najpogostejše vrste zlonamernih programov so trojanci in črvi. Ta izjava temelji na seznamu najboljših groženj, ki jih je objavil Microsoft:

http://www.microsoft.com/security/portal/threat/views.aspx

Torej, kaj je virus? To je v bistvu program, ki se lahko širi (posnema) iz enega računalnika v drugega. Enako velja tudi za črva, vendar je razlika v tem, da se virus običajno vbrizga v izvršljivo datoteko, da se zažene. Ko je okužena izvršna datoteka zagnana, se lahko nato razširi na druge izvedljive datoteke. Da bi se virus lahko razširil, je običajno potrebna nekakšna intervencija uporabnika.

Če ste kdaj prenesli priponko iz svojega e-poštnega sporočila in je končal v okužbi vašega sistema, bi to veljalo za virus, ker zahteva, da uporabnik dejansko odpre datoteko. Obstaja veliko načinov, kako se virusi pametno vstavijo v izvršljive datoteke.

Ena vrsta virusa, imenovana virus vdolbine, se lahko vstavi v uporabljene dele izvršljive datoteke, s čimer ne poškoduje datoteke niti ne poveča velikosti datoteke..

Najpogostejši tip virusa je Macro Virus. Gre za žalostno viruse, ki uvajajo Microsoftove izdelke, kot so Word, Excel, Powerpoint, Outlook itd. Ker je Office tako priljubljen in je tudi na Macu, je očitno najpametnejši način za širjenje virusa, če je to tisto, kar iščete..

Trojanski konj

Trojanski konj je zlonamerni program, ki se ne poskuša posnemati, temveč se namesti v sistem uporabnikov tako, da se pretvarja, da je legitimen program. Ime očitno izvira iz grške mitologije, saj se programska oprema predstavlja kot neškodljiva in s tem uporabnika vnaša v namestitev na svoj računalnik..

Ko je trojanski konj nameščen na uporabnikovem računalniku, se ne poskuša vstaviti v datoteko, kot je virus, temveč omogoča hekerju, da na daljavo nadzoruje računalnik. Ena izmed najpogostejših uporab računalnika, okuženega s trojanskim konjem, je, da je del botneta.

Botnet je v bistvu veliko strojev, povezanih prek interneta, ki se lahko nato uporabijo za pošiljanje neželene pošte ali izvajanje določenih nalog, kot so napadi denial-of-service, ki odstranjujejo spletne strani..

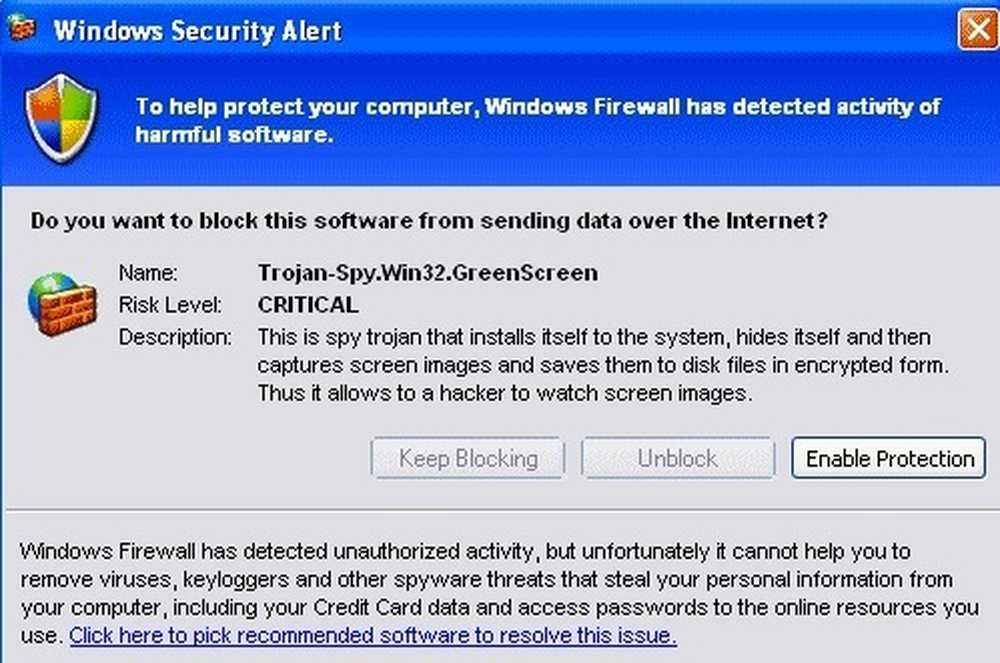

Ko sem bil leta 1998 na faksu, je bil takrat norega trojanski konj Netbus. V naših domovih smo ga nameščali na računalnik drug drugega in igrali vse vrste potegavščin. Na žalost bo večina trojanskih konjev zrušila računalnike, ukradla finančne podatke, beležila pritiske na tipke, gledala vaš zaslon z dovoljenji in veliko več neprimernih stvari.

Računalniški črv

Računalniški črv je podoben virusu, le da se lahko samodejno razmnožuje. Ne samo, da se lahko posnema na lastno, ne da bi bilo potrebno gostiteljsko datoteko, da bi se vstavila sama, običajno pa uporablja omrežje tudi za širjenje. To pomeni, da lahko črv resno poškoduje omrežje kot celoto, medtem ko virus običajno cilja datoteke na okužen računalnik.

Vsi črvi prihajajo z ali brez koristnega tovora. Brez koristnega toka se bo črv samo repliciral po omrežju in sčasoma upočasnil omrežje zaradi povečanja prometa, ki ga povzroča črv..

Črv s koristnim tovorom se bo posnemal in poskusil opraviti kakšno drugo nalogo, kot je brisanje datotek, pošiljanje e-pošte ali nameščanje zakulisne vrat. Zakulisna vrata so le način za obiti avtentikacijo in dostop do računalnika na daljavo.

Črvi se širijo predvsem zaradi varnostnih ranljivosti operacijskega sistema. Zato je pomembno, da namestite najnovejše varnostne posodobitve za vaš operacijski sistem.

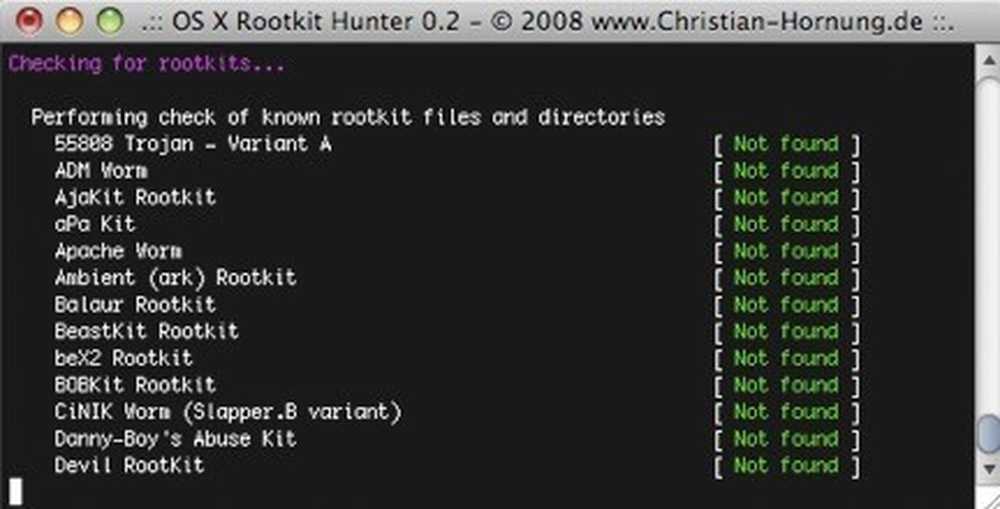

Rootkit

Rootkit je zlonamerna programska oprema, ki jo je zelo težko odkriti in ki se aktivno skriva pred uporabnikom, operacijskim sistemom in vsemi protivirusnimi programi. Programska oprema se lahko namesti na poljubno število načinov, vključno z izkoriščanjem ranljivosti v operacijskem sistemu ali s pridobitvijo skrbniškega dostopa do računalnika.

Ko je program nameščen in dokler ima popolne skrbniške pravice, se bo program skril in spremenil trenutno nameščen operacijski sistem in programsko opremo, da bi preprečil odkrivanje v prihodnosti. Rootkiti so tisto, kar slišite, izklopili boste protivirusno programsko opremo ali jo namestili v jedro operacijskega sistema, pri čemer je včasih edina možnost, da znova namestite celoten operacijski sistem..

Rootkiti lahko dobite tudi s koristnim tovorom, s čimer skrijejo druge programe, kot so virusi in ključavnice. Če se želite znebiti korenskega kompleta brez ponovne namestitve operacijskega sistema, morajo uporabniki najprej zagnati alternativni operacijski sistem in nato poskusiti očistiti rootkit ali vsaj kopirati kritične podatke..

Upamo, da vam ta kratek pregled omogoča boljši občutek o tem, kaj različna terminologija pomeni in kako so povezani. Če imate kaj dodati, da sem zamudil, ga lahko objavite v komentarjih. Uživajte!